Bezpieczne Data Center

Katgoria: IT Solutions / Utworzono: 10 sierpień 2012

Bezpieczne Data Center

Celem każdego data center jest zapewnienie wysokiej jakości i bezpieczeństwa przetwarzanych danych Klienta. Alokacja zasobów Klienta, danych czy aplikacji, w profesjonalnym centrum przetwarzania danych pozwala na obniżenie ryzyka związanego z włamaniem czy sabotażem, czy też innymi zagrożeniami, które mogą wynikać z potencjalnych zaniedbań. Dla Klienta oznacza to także spore oszczędności, gdyż dobór i zakup sprzętu oraz licencji, zasoby ludzkie i ich kompetencje, nieustanny monitoring IT, pozostawia w gestii firmy outsourcingowej.

Celem każdego data center jest zapewnienie wysokiej jakości i bezpieczeństwa przetwarzanych danych Klienta. Alokacja zasobów Klienta, danych czy aplikacji, w profesjonalnym centrum przetwarzania danych pozwala na obniżenie ryzyka związanego z włamaniem czy sabotażem, czy też innymi zagrożeniami, które mogą wynikać z potencjalnych zaniedbań. Dla Klienta oznacza to także spore oszczędności, gdyż dobór i zakup sprzętu oraz licencji, zasoby ludzkie i ich kompetencje, nieustanny monitoring IT, pozostawia w gestii firmy outsourcingowej.{MosModule module=IT_Dzal}

Najważniejsze czynniki składające się na zapewnienie odporności świadczonych usług na powszechne zagrożenia to:

Najważniejsze czynniki składające się na zapewnienie odporności świadczonych usług na powszechne zagrożenia to:

- znajomość zagrożeń,

- uświadamianie i szkolenie pracowników w zakresie bezpieczeństwa informacji,

- przeprowadzanie cyklicznej analizy ryzyka,

- wdrożenie zabezpieczeń zgodnie z Deklaracją Stosowania,

- monitorowanie zabezpieczeń w celu zapewnienia ciągłości działania,

- podejmowanie działań zmierzających do neutralizowania pojawiających się incydentów, bezpieczeństwa infrastruktury teleinformatycznej.

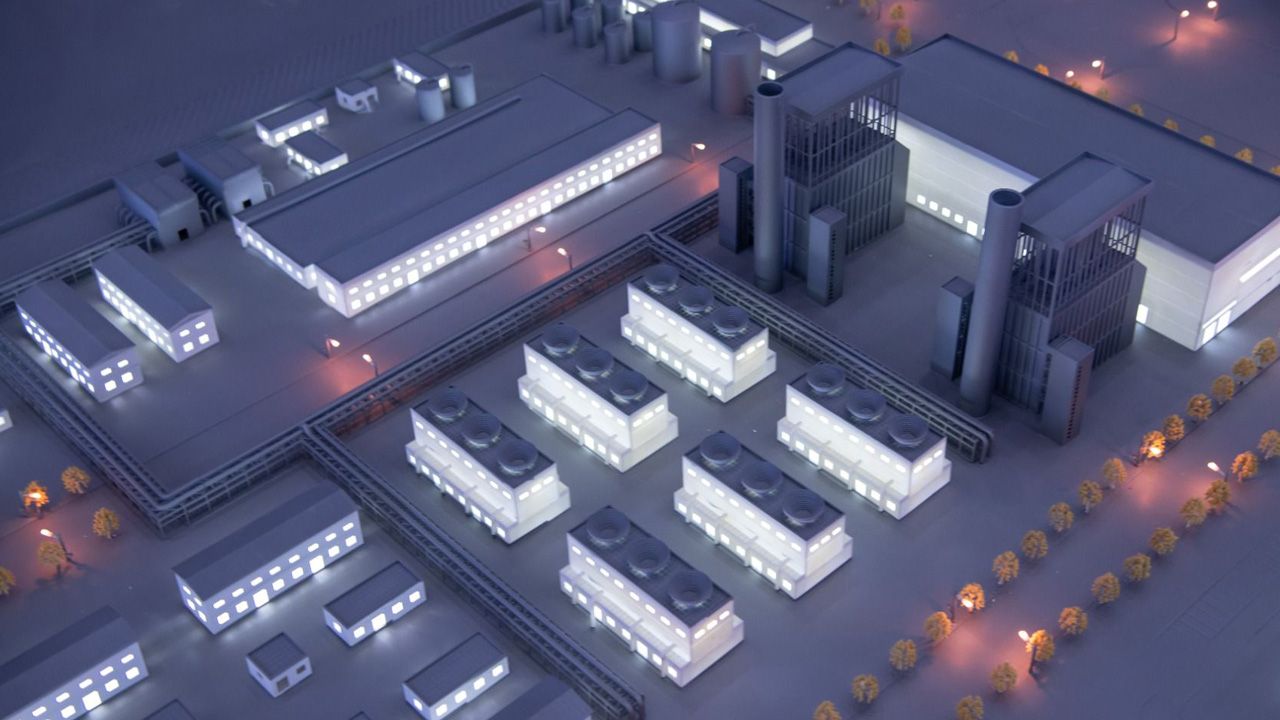

Zaawansowana technologia, unikalna platforma serwerowa, profesjonalny nadzór i obsługa wysokiej klasy inżynierów, sprawujących opiekę nad systemami Klientów w trybie 7/24/365, doskonałe zabezpieczenia klimatyzacyjne, przeciwpożarowe, energetyczne i sieciowe oraz indywidualne podejście, to czynniki wyróżniające profesjonalne data center. Zastosowane systemy bezpieczeństwa można podzielić na kilka kategorii:

- Bezpieczeństwo fizyczne infrastruktury

Bezpieczeństwo fizyczne danych zapewnia umieszczenie serwerów w profesjonalnym data center (najlepiej, gdy jest to wydzielona część budynku, chroniona przez system alarmowy i system telewizji przemysłowej budynkowej), które posiada rozbudowane mechanizmy kontroli dostępu oraz zapewnienia ciągłości pracy (np. zwielokrotnione punkty dostępu do sieci energetycznej i IP, zasilacze awaryjne, generatory prądu, gazowe instalacje ppoż.). Dostęp do pomieszczeń powinny posiadać jedynie osoby upoważnione i ma podlegać stałemu monitoringowi (zaleca się system kontroli dostępu z rejestracją w oparciu o karty magnetyczne i kody PIN). - Bezpieczeństwo energetyczne

Zasilanie energetyczne powinno pochodzić z dwóch niezależnych źródeł i dodatkowo być wspierane z agregatów prądotwórczych. System samoczynnego załączenia rezerwy pozwala monitorować parametry zasilania i przełącza na właściwe w razie awarii. Ciągłość działania urządzeń IT jest zabezpieczona poprzez zestawy UPS-ów pracujących w układzie n+1, dedykowane rozdzielnie energetyczne. - Klimatyzacja i systemy przeciwpożarowe

System przeciwpożarowy musi być monitorowany przez Państwową Straż Pożarną. Pomieszczenia powinny być wyposażone w stałe urządzenia gaśnicze, a ściany i drzwi gwarantować co najmniej 60 minutową odporność ogniową. Kontrola mikroklimatu pomieszczeń może odbywać się za pomocą zdublowanych klimatyzatorów precyzyjnych, instalacji wentylacyjnej, chillery w układzie n+1, moduły LCP w układzie n+1 oraz dodatkowe nawilżacze parowe. Zastosowana technologia Green Data Center oparta na chłodzeniu z wykorzystaniem wody lodowej wraz z agregatami wyposażonymi w system Free Cooling pozwala na obniżenie kosztów eksploatacji. - Bezpieczeństwo systemowe

Bezawaryjną pracę oraz dostępność systemu na poziomie 99,95% gwarantuje monitoring serwerów aplikacyjnych i bazodanowych. Sugeruje się, aby wszystkie serwery posiadały co najmniej dwa zasilacze i podłączone były do dwóch niezależnych obwodów zasilających, z kolei każdy serwer krytyczny wpięty do sieci LAN za pomocą co najmniej dwóch kart sieciowych. Dzięki zdublowaniu wszystkich połączeń światłowodowych do macierzy dyskowej oraz wszystkich części macierzy dyskowej uzyskuje się podwyższoną niezawodność systemu. Wykorzystanie systemów klastrowych pozwala na maksymalne wykorzystanie dostępnych zasobów. - Bezpieczeństwo sieciowe

Pełna redundantność szkieletu sieci Internet oraz podłączenie do kilku operatorów telekomunikacyjnych za pomocą światłowodu lub radiolinii, zapewnia stały i nieprzerwany dostęp do świadczonych usług. Ważne jest, aby wszystkie porty sieciowe były zabezpieczone przed nieautoryzowanym podłączeniem i stale monitorowane. Podział na kilka stref i przypisanie serwera do strefy ze względu na rodzaj spełnianej funkcji oraz grupy Klientów wraz z wydajnymi sprzętowymi zaporami sieciowymi, zapewnia większą kontrolę nad bezpieczeństwem danych. Uruchomienie systemu IPS pozwala na monitorowanie anomalii sieciowych, z kolei urządzenia VPN wykorzystywane są do tworzenia wirtualnych sieci prywatnych łączonych z zasobami zlokalizowanymi w data center.

Dla COIG S.A. dane Klienta, są dobrem najcenniejszym, dlatego tak dużą wagę Spółka przywiązuje do ich ochrony. Wszystkie usługi DC COIG S.A. świadczone są w oparciu o najlepsze praktyki oraz wytyczne określone w międzynarodowych standardach, a w szczególności zgodnie z normą ISO/IEC 27001:2005, co potwierdza certyfikat nr IS 582037 wystawiony przez BSI. Systemy monitoringu wizyjnego, kontroli dostępu, monitoringu środowiska, to tylko wybrane systemy, które czuwają nad bezpieczeństwem danych. Systemy wykrywania anomalii sieciowych, czy zaawansowane systemy korelacji zdarzeń z wielu systemów, umożliwiają jeszcze większą kontrolę nad przepływem informacji. W celu doskonalenia i natychmiastowego reagowania na incydenty oraz ocenę skuteczności podejmowanych działań na bieżąco dokonuje się monitorowania i przeglądu stosowanych zabezpieczeń, co pozwala na stwierdzenie, czy wymagania dotyczące bezpieczeństwa zostały spełnione.

Źródło: www.coig.pl

Najnowsze wiadomości

Customer-specific AI: dlaczego w 2026 roku to ona przesądza o realnym wpływie AI na biznes

W 2026 roku sztuczna inteligencja przestaje być ciekawostką technologiczną, a zaczyna być rozliczana z realnego wpływu na biznes. Organizacje oczekują dziś decyzji, którym można zaufać, procesów działających przewidywalnie oraz doświadczeń klientów, które są spójne w skali. W tym kontekście coraz większe znaczenie zyskuje customer-specific AI - podejście, w którym inteligencja jest osadzona w danych, procesach i regułach konkretnej firmy, a nie oparta na generycznych, uśrednionych modelach.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

SkyAlyne stawia na IFS dla utrzymania floty RCAF

SkyAlyne, główny wykonawca programu Future Aircrew Training (FAcT), wybrał IFS Cloud for Aviation Maintenance jako cyfrową platformę do obsługi technicznej lotnictwa i zarządzania majątkiem. Wdrożenie ma zapewnić wgląd w czasie rzeczywistym w utrzymanie floty, zasoby i zgodność, ograniczyć przestoje oraz zwiększyć dostępność samolotów szkoleniowych RCAF w skali całego kraju. To ważny krok w modernizacji kanadyjskiego systemu szkolenia załóg lotniczych.

Wykorzystanie AI w firmach rośnie, ale wolniej, niż oczekiwano. Towarzyszy temu sporo rozczarowań

Wykorzystanie sztucznej inteligencji w firmach rośnie, ale tempo realnych wdrożeń pozostaje znacznie wolniejsze od wcześniejszych oczekiwań rynku. Dane pokazują, że z rozwiązań AI korzysta dziś wciąż niewiele przedsiębiorstw, a menedżerowie coraz częściej wskazują na bariery regulacyjne, koszty oraz brak powtarzalnych efektów biznesowych. W praktyce technologia jest testowana głównie w wybranych obszarach, a kluczowe decyzje nadal pozostają po stronie człowieka. Również w firmach, które wdrożyły AI, nierzadko towarzyszą temu rozczarowania.

Europejski przemysł cyfryzuje się zbyt wolno – ERP, chmura i AI stają się koniecznością

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Najnowsze artykuły

5 pułapek zarządzania zmianą, które mogą wykoleić transformację cyfrową i wdrożenie ERP

Dlaczego jedne wdrożenia ERP dowożą korzyści, a inne kończą się frustracją, obejściami w Excelu i spadkiem zaufania do systemu? Najczęściej decyduje nie technologia, lecz to, jak organizacja prowadzi zmianę: czy liderzy biorą odpowiedzialność za decyzje czy tempo jest dopasowane do zdolności absorpcji oraz czy ludzie dostają klarowność ról i realne kompetencje. Do tego dochodzi pytanie: co po go-live - stabilizacja czy chaos w firmie? Poniżej znajdziesz 5 pułapek, które najczęściej wykolejają transformację i praktyczne sposoby, jak im zapobiec.

SAP vs Oracle vs Microsoft: jak naprawdę wygląda chmura i sztuczna inteligencja w ERP

Wybór systemu ERP w erze chmury i sztucznej inteligencji to decyzja, która determinuje sposób działania organizacji na lata — a często także jej zdolność do skalowania, adaptacji i realnej transformacji cyfrowej. SAP, Oracle i Microsoft oferują dziś rozwiązania, które na pierwszy rzut oka wyglądają podobnie, lecz w praktyce reprezentują zupełnie odmienne podejścia do chmury, AI i zarządzania zmianą. Ten artykuł pokazuje, gdzie kończą się deklaracje, a zaczynają realne konsekwencje biznesowe wyboru ERP.

Transformacja cyfrowa z perspektywy CFO: 5 rzeczy, które przesądzają o sukcesie (albo o kosztownej porażce)

Transformacja cyfrowa w finansach często zaczyna się od pytania o ERP, ale w praktyce rzadko sprowadza się wyłącznie do wyboru systemu. Dla CFO kluczowe jest nie tylko „czy robimy pełną wymianę ERP”, lecz także jak policzyć ryzyko operacyjne po uruchomieniu, ocenić wpływ modelu chmurowego na koszty OPEX oraz utrzymać audytowalność i kontrolę wewnętrzną w nowym modelu działania firmy.

Agentic AI rewolucjonizuje HR i doświadczenia pracowników

Agentic AI zmienia HR: zamiast odpowiadać na pytania, samodzielnie realizuje zadania, koordynuje procesy i podejmuje decyzje zgodnie z polityką firmy. To przełom porównywalny z transformacją CRM – teraz dotyczy doświadczenia pracownika. Zyskują HR managerowie, CIO i CEO: mniej operacji, więcej strategii. W artykule wyjaśniamy, jak ta technologia redefiniuje rolę HR i daje organizacjom przewagę, której nie da się łatwo nadrobić.

Composable ERP: Przewodnik po nowoczesnej architekturze biznesowej

Czy Twój system ERP nadąża za tempem zmian rynkowych, czy stał się cyfrową kotwicą hamującą rozwój? W dobie nieciągłości biznesowej tradycyjne monolity ustępują miejsca elastycznej architekturze Composable ERP. To rewolucyjne podejście pozwala budować środowisko IT z niezależnych modułów (PBC) niczym z klocków, zapewniając zwinność nieosiągalną dla systemów z przeszłości. W tym raporcie odkryjesz, jak uniknąć pułapki długu technologicznego, poznasz strategie liderów rynku (od SAP po MACH Alliance) i wyciągniesz lekcje z kosztownych błędów gigantów takich jak Ulta Beauty. To Twój strategiczny przewodnik po transformacji z cyfrowego "betonu" w adaptacyjną "plastelinę".

Oferty Pracy

-

Młodszy konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant Microsoft Dynamics 365

-

Konsultant Wdrożeniowy Symfonia – księgowość

-

Microsoft Fabric Engineer (MFE)

-

Data/Business Analyst (PBI/Fabric)

-

CRM consultant

-

Starszy architekt systemów rozproszonych

-

Inżynier Zastosowań AI

Przeczytaj Również

Wykorzystanie AI w firmach rośnie, ale wolniej, niż oczekiwano. Towarzyszy temu sporo rozczarowań

Wykorzystanie sztucznej inteligencji w firmach rośnie, ale tempo realnych wdrożeń pozostaje znaczni… / Czytaj więcej

Vertiv Frontiers: 5 trendów, które przeprojektują centra danych pod „fabryki AI”

Centra danych wchodzą w erę „fabryk AI”, gdzie o przewadze nie decyduje już sama skala, lecz zdolno… / Czytaj więcej

Cyberbezpieczeństwo 2026. 6 trendów, które wymuszą nowe podejście do AI, danych i tożsamości

Rok 2026 zapowiada się jako moment przełomu w świecie cyfrowego bezpieczeństwa. W obliczu dynamiczn… / Czytaj więcej

Jurysdykcja danych w chmurze: dlaczego polskie firmy coraz częściej wybierają „gdzie leżą” ich system

Jurysdykcja danych przestała być detalem w umowach chmurowych – dziś decyduje o zgodności, bezpiecz… / Czytaj więcej

Tylko 7% firm w Europie wykorzystuje w pełni potencjał AI

72% firm w regionie EMEA uznaje rozwój narzędzi bazujących na sztucznej inteligencji za priorytet s… / Czytaj więcej

Chmura publiczna w Unii Europejskiej – między innowacją a odpowiedzialnością za dane

Transformacja cyfrowa w Europie coraz mocniej opiera się na chmurze publicznej, która stała się fun… / Czytaj więcej