Korzystasz z mobilnych aplikacji do handlu? Sprawdź, czy jesteś bezpieczny.

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 08 listopad 2017

Korzystasz z mobilnych aplikacji do handlu? Sprawdź, czy jesteś bezpieczny.

Handel za pomocą aplikacji mobilnych staje się coraz bardziej popularny. Liczba dostępnych programów rośnie, ale czy zapewniają one bezpieczeństwo? Firma specjalizująca się w badaniu zabezpieczeń, IOActive postanowiła niedawno zbadać dwadzieścia jeden tego typu aplikacji maklerskich, które używane są do obrotu akcjami i handlu. Wyniki były bardzo niepokojące. Dlaczego?

Handel za pomocą aplikacji mobilnych staje się coraz bardziej popularny. Liczba dostępnych programów rośnie, ale czy zapewniają one bezpieczeństwo? Firma specjalizująca się w badaniu zabezpieczeń, IOActive postanowiła niedawno zbadać dwadzieścia jeden tego typu aplikacji maklerskich, które używane są do obrotu akcjami i handlu. Wyniki były bardzo niepokojące. Dlaczego?Dwadzieścia jeden aplikacji, czternaście testów. Wnioski? Nie jest dobrze

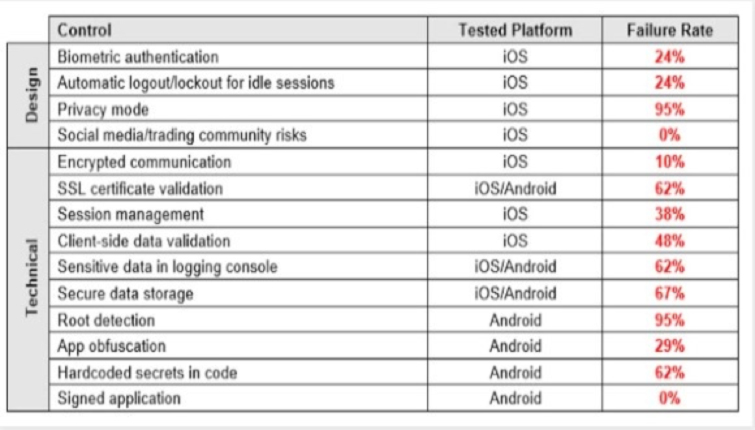

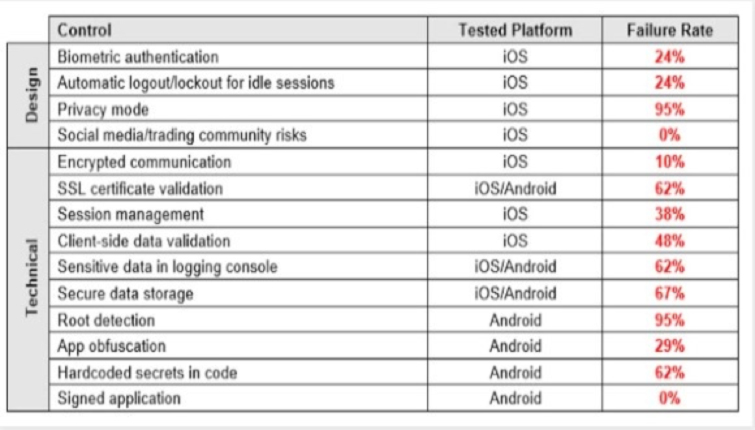

Niedawno opublikowana przez Alejandro Hernandez (@nitr0usmx) analiza ukazuje listę czternastu testów bezpieczeństwa. Przedstawiamy ją poniżej.

Hasło, które bardzo łatwo przejąć

Przyjrzyjmy się uwierzytelnianiu. Pierwszym jest ujawnienie hasła. Zgodnie z badaniami Alejandro Hernándeza możemy wydobyć hasła z czterech aplikacji, ponieważ jest ono wysyłane w formie „cleartext”.

Jeśli chodzi o awarie uwierzytelniania w tego typu aplikacjach, dwie z nich prowadziły uwierzytelnianie za pośrednictwem niezaszyfrowanego protokołu http. Co gorsze, jedna aplikacja po zmianie hasła ujawniła je w konsoli logowania. To oczywiście niedopuszczalne.

Wyciek danych na porządku dziennym

Oprócz nieprawidłowości przy uwierzytelnianiu, aplikacje do handlu mobilnego przepuszczają więcej informacji niż powinny. W rzeczywistości, według Hernandeza aż 62 % z nich wysyłało poufne dane do logów, a 67 % nie zapisało ich w bazie danych. Do wyodrębnienia tych danych potrzebny jest fizyczny dostęp do urządzenia.

Dwie badane aplikacje używały niezaszyfrowanych kanałów http w celu przesyłania i odbierania danych. Trzynaście z dziewiętnastu aplikacji, które korzystały z protokołu HTTPS nie sprawdzały autentyczności punktu końcowego poprzez weryfikację certyfikatu SSL. To sprawia, że ataki typu man-in-the-middle są wykonywane zarówno do szpiegowania jak i zmiany danych.

To jest poważny i całkowicie niedopuszczalny sposób zarządzania danymi handlowymi.

Niedawno opublikowana przez Alejandro Hernandez (@nitr0usmx) analiza ukazuje listę czternastu testów bezpieczeństwa. Przedstawiamy ją poniżej.

Hasło, które bardzo łatwo przejąć

Przyjrzyjmy się uwierzytelnianiu. Pierwszym jest ujawnienie hasła. Zgodnie z badaniami Alejandro Hernándeza możemy wydobyć hasła z czterech aplikacji, ponieważ jest ono wysyłane w formie „cleartext”.

Jeśli chodzi o awarie uwierzytelniania w tego typu aplikacjach, dwie z nich prowadziły uwierzytelnianie za pośrednictwem niezaszyfrowanego protokołu http. Co gorsze, jedna aplikacja po zmianie hasła ujawniła je w konsoli logowania. To oczywiście niedopuszczalne.

Wyciek danych na porządku dziennym

Oprócz nieprawidłowości przy uwierzytelnianiu, aplikacje do handlu mobilnego przepuszczają więcej informacji niż powinny. W rzeczywistości, według Hernandeza aż 62 % z nich wysyłało poufne dane do logów, a 67 % nie zapisało ich w bazie danych. Do wyodrębnienia tych danych potrzebny jest fizyczny dostęp do urządzenia.

Te ważne dane obejmują takie informacje jak dane osobowe, salda ogólne, saldo środków pieniężnych, saldo marży, wartość netto, płynność netto, ostatnio notowane kursy, obserwacje zamówień kupna / sprzedaży, alerty, akcje, depozyty. Ponadto nie powinno narażać tak ważnych danych jak nazwa użytkownika, hasło, identyfikator sesji, adresy URL, tokeny - napisał Hernández.Sporo nierozwiązanych problemów w kwestii bezpieczeństwa

Dwie badane aplikacje używały niezaszyfrowanych kanałów http w celu przesyłania i odbierania danych. Trzynaście z dziewiętnastu aplikacji, które korzystały z protokołu HTTPS nie sprawdzały autentyczności punktu końcowego poprzez weryfikację certyfikatu SSL. To sprawia, że ataki typu man-in-the-middle są wykonywane zarówno do szpiegowania jak i zmiany danych.

To jest poważny i całkowicie niedopuszczalny sposób zarządzania danymi handlowymi.

Złośliwa osoba może przechwytywać i zmieniać wartości takie jak cena lub żądanie cen dokumentów, a także sprawić, że użytkownik kupuje lub sprzedaje papiery wartościowe w oparciu o informacje wprowadzające w błąd. – napisał Hernández. W większości aplikacji, które nie sprawdzają certyfikatów SSL można dołączyć złośliwy kod JavaScript lub HTML do zapytań serwera.Dziesięć aplikacji było skonfigurowanych do uruchamiania kodu JavaScript, można więc było uruchomić skrypty cross-site (XSS) – twierdzi Hernández.

Jak twierdzi Alejandro Hernández trzeba zrobić wiele, aby lepiej zabezpieczyć tego typu aplikacje mobilne. Podał on następujące wytyczne, które są podstawowymi elementami poprawiającymi bezpieczeństwo oprogramowania maklerskiego:

- Platformy desktopowe i web powinny zostać dokładnie przetestowane i poprawione

- Organy nadzoru powinny zachęcać maklerów do wprowadzania zabezpieczeń na rzecz lepszego środowiska handlowego

- Oprócz ogólnych praktyk IT w zakresie bezpiecznego tworzenia oprogramowania, organy powinny opracować wytyczne dotyczące handlu, które mają być stosowane przez firmy brokerskie oraz przedsiębiorstwa odpowiedzialne za tworzenie oprogramowania do handlu mobilnego

- Firmy maklerskie powinny przeprowadzać regularne audyty wewnętrzne w celu ciągłego doskonalenia podstawy bezpieczeństwa swoich platform handlowych

- Deweloperzy powinni analizować swoje aplikacje, aby ustalać, czy są narażone na luki, które opisane zostały w tym artykule

- Deweloperzy powinni zaprojektować nowe, bardziej bezpieczne oprogramowanie

- Użytkownicy powinni włączyć wszystkie mechanizmy zabezpieczeń, które oferują aplikacje Mobilne bezpieczeństwo. Jak zapobiegać włamaniom na nasz smartfon?

Aby uniknąć problemów związanych z niezabezpieczonym oprogramowaniem warto zainstalować na swoim urządzeniu mobilnym aplikację antywirusową, która posiada moduł antykradzieżowy, informujący nas gdy nasze poufne dane są zagrożone. Takie rozwiązanie oferuje firma Bitdefender, użytkownicy zarówno Androida jak i iOS’a mogą bezpiecznie przeglądać strony internetowe oraz pobierać aplikacje ze sklepów. Aplikacja Bitdefender Mobile Security dla systemów Android i iOS wyposażona jest także w blokadę aplikacji, a także w obsługę czytników linii papilarnych. Co ważne, współpracuje ze smartwatchami. Warto dodać, że Bitdefender jest zaprojektowany tak, aby efektywnie zarządzać energią. Większość pracy odbywa się w chmurze, przy minimalnym wpływie na zasoby i baterię Twojego urządzenia.

Źródło: https://bitdefender.pl

Najnowsze wiadomości

Customer-specific AI: dlaczego w 2026 roku to ona przesądza o realnym wpływie AI na biznes

W 2026 roku sztuczna inteligencja przestaje być ciekawostką technologiczną, a zaczyna być rozliczana z realnego wpływu na biznes. Organizacje oczekują dziś decyzji, którym można zaufać, procesów działających przewidywalnie oraz doświadczeń klientów, które są spójne w skali. W tym kontekście coraz większe znaczenie zyskuje customer-specific AI - podejście, w którym inteligencja jest osadzona w danych, procesach i regułach konkretnej firmy, a nie oparta na generycznych, uśrednionych modelach.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

SkyAlyne stawia na IFS dla utrzymania floty RCAF

SkyAlyne, główny wykonawca programu Future Aircrew Training (FAcT), wybrał IFS Cloud for Aviation Maintenance jako cyfrową platformę do obsługi technicznej lotnictwa i zarządzania majątkiem. Wdrożenie ma zapewnić wgląd w czasie rzeczywistym w utrzymanie floty, zasoby i zgodność, ograniczyć przestoje oraz zwiększyć dostępność samolotów szkoleniowych RCAF w skali całego kraju. To ważny krok w modernizacji kanadyjskiego systemu szkolenia załóg lotniczych.

Wykorzystanie AI w firmach rośnie, ale wolniej, niż oczekiwano. Towarzyszy temu sporo rozczarowań

Wykorzystanie sztucznej inteligencji w firmach rośnie, ale tempo realnych wdrożeń pozostaje znacznie wolniejsze od wcześniejszych oczekiwań rynku. Dane pokazują, że z rozwiązań AI korzysta dziś wciąż niewiele przedsiębiorstw, a menedżerowie coraz częściej wskazują na bariery regulacyjne, koszty oraz brak powtarzalnych efektów biznesowych. W praktyce technologia jest testowana głównie w wybranych obszarach, a kluczowe decyzje nadal pozostają po stronie człowieka. Również w firmach, które wdrożyły AI, nierzadko towarzyszą temu rozczarowania.

Europejski przemysł cyfryzuje się zbyt wolno – ERP, chmura i AI stają się koniecznością

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Najnowsze artykuły

5 pułapek zarządzania zmianą, które mogą wykoleić transformację cyfrową i wdrożenie ERP

Dlaczego jedne wdrożenia ERP dowożą korzyści, a inne kończą się frustracją, obejściami w Excelu i spadkiem zaufania do systemu? Najczęściej decyduje nie technologia, lecz to, jak organizacja prowadzi zmianę: czy liderzy biorą odpowiedzialność za decyzje czy tempo jest dopasowane do zdolności absorpcji oraz czy ludzie dostają klarowność ról i realne kompetencje. Do tego dochodzi pytanie: co po go-live - stabilizacja czy chaos w firmie? Poniżej znajdziesz 5 pułapek, które najczęściej wykolejają transformację i praktyczne sposoby, jak im zapobiec.

SAP vs Oracle vs Microsoft: jak naprawdę wygląda chmura i sztuczna inteligencja w ERP

Wybór systemu ERP w erze chmury i sztucznej inteligencji to decyzja, która determinuje sposób działania organizacji na lata — a często także jej zdolność do skalowania, adaptacji i realnej transformacji cyfrowej. SAP, Oracle i Microsoft oferują dziś rozwiązania, które na pierwszy rzut oka wyglądają podobnie, lecz w praktyce reprezentują zupełnie odmienne podejścia do chmury, AI i zarządzania zmianą. Ten artykuł pokazuje, gdzie kończą się deklaracje, a zaczynają realne konsekwencje biznesowe wyboru ERP.

Transformacja cyfrowa z perspektywy CFO: 5 rzeczy, które przesądzają o sukcesie (albo o kosztownej porażce)

Transformacja cyfrowa w finansach często zaczyna się od pytania o ERP, ale w praktyce rzadko sprowadza się wyłącznie do wyboru systemu. Dla CFO kluczowe jest nie tylko „czy robimy pełną wymianę ERP”, lecz także jak policzyć ryzyko operacyjne po uruchomieniu, ocenić wpływ modelu chmurowego na koszty OPEX oraz utrzymać audytowalność i kontrolę wewnętrzną w nowym modelu działania firmy.

Agentic AI rewolucjonizuje HR i doświadczenia pracowników

Agentic AI zmienia HR: zamiast odpowiadać na pytania, samodzielnie realizuje zadania, koordynuje procesy i podejmuje decyzje zgodnie z polityką firmy. To przełom porównywalny z transformacją CRM – teraz dotyczy doświadczenia pracownika. Zyskują HR managerowie, CIO i CEO: mniej operacji, więcej strategii. W artykule wyjaśniamy, jak ta technologia redefiniuje rolę HR i daje organizacjom przewagę, której nie da się łatwo nadrobić.

Composable ERP: Przewodnik po nowoczesnej architekturze biznesowej

Czy Twój system ERP nadąża za tempem zmian rynkowych, czy stał się cyfrową kotwicą hamującą rozwój? W dobie nieciągłości biznesowej tradycyjne monolity ustępują miejsca elastycznej architekturze Composable ERP. To rewolucyjne podejście pozwala budować środowisko IT z niezależnych modułów (PBC) niczym z klocków, zapewniając zwinność nieosiągalną dla systemów z przeszłości. W tym raporcie odkryjesz, jak uniknąć pułapki długu technologicznego, poznasz strategie liderów rynku (od SAP po MACH Alliance) i wyciągniesz lekcje z kosztownych błędów gigantów takich jak Ulta Beauty. To Twój strategiczny przewodnik po transformacji z cyfrowego "betonu" w adaptacyjną "plastelinę".

Oferty Pracy

-

Młodszy konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant Microsoft Dynamics 365

-

Konsultant Wdrożeniowy Symfonia – księgowość

-

Microsoft Fabric Engineer (MFE)

-

Data/Business Analyst (PBI/Fabric)

-

CRM consultant

-

Starszy architekt systemów rozproszonych

-

Inżynier Zastosowań AI

Przeczytaj Również

Cyberodporność fabryk: AI na straży ciągłości produkcji

Cyberataki to poważne zagrożenia wycieku danych oraz utraty zaufania partnerów biznesowych. Coraz c… / Czytaj więcej

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

97% firm doświadcza incydentów związanych z Gen AI – jak budować odporność na 2026

Z raportu Capgemini Research Institute „New defenses, new threats: What AI and Gen AI bring to cybe… / Czytaj więcej

Polskie firmy pod presją ransomware - nowe dane ESET

Polskie firmy mierzą się z gwałtownym wzrostem zagrożeń cybernetycznych, a najnowszy raport „Cyberp… / Czytaj więcej

Gdy AI przechodzi na ciemną stronę: złośliwe LLM-y jako nowa broń cyberprzestępców

Sztuczna inteligencja nie tylko automatyzuje procesy biznesowe – coraz częściej napędza też najbard… / Czytaj więcej

Cyberbezbronność polskich MŚP: Tylko 2% firm gotowych na starcie z AI

Polska gospodarka stoi na małych i średnich przedsiębiorstwach, ale ich cyfrowe fundamenty są kruch… / Czytaj więcej

3 na 4 projekty związane z agentową AI napotkają poważne trudności związane z bezpieczeństwem

W ciągu ostatniego roku Palo Alto Networks współpracowało z 3000 czołowych europejskich liderów biz… / Czytaj więcej