Cyberbezpieczeństwo w IV kwartale 2017

Katgoria: BEZPIECZEŃSTWO IT / Utworzono: 22 luty 2018

W 2017 roku byliśmy świadkami wielu incydentów naruszenia bezpieczeństwa i wycieku danych. Świat obiegły informacje o kradzieży danych z Equifax, Verizon czy Kmart. Infrastruktura wielu firm została sparaliżowana przez ataki Petya, WannaCry, BadRabbit. Do przeprowadzania zmasowanych cyberataków hakerzy wykorzystywali również cieszące się coraz większą popularnością urządzenia IoT (Internet of Things).

2017 rok to przede wszystkim ataki typu ransomware, malware, phishing, ataki na warstwę sieciową, ataki DDoS oraz botnety. Najczęstszym celem cyberataków były firmy z sektora energetycznego, służby zdrowia, sprzedaży detalicznej oraz produkcji. Zagrożony był również sektor finansowy i instytucje państwowe.

Liczba ataków a kraje pochodzenia

Tylko w IV kwartale 2017 roku Grey Wizard zarejestrowało 167 324 652 incydentów. Dziennie, liczba incydentów wynosiła średnio 1 394 372. Najwięcej, bo aż 22,04% wszystkich incydentów bezpieczeństwa i ataków, które były skierowane na strony chronione przez Grey Wizard Shield pochodziła z Francji. Na drugim miejscu wśród krajów źródłowych cyberataków znalazła się Wielka Brytania - 20,08%. Kraje, z których zarejestrowano wzmożony ruch to również Niemcy 18,73%, Stany Zjednoczone 9,07% oraz Polska 7,81%. Pozostałe kraje z dość wysokim wskaźnikiem incydentów i zaangażowania cyberprzestępców to Holandia 5,12% i Kanada 2,35%. Ze Słowenii zodnotowano 1,60%, z Rumunii 1,53%, a z Mołdawii 1,35%. Ataki z innych krajów wyniosły 10,32%. Należą do nich kraje z aktywnością incydentów i ataków poniżej 1%. Były to m.in. Ukraina 0,95% i Węgry 0,73%.

Czas trwania ataków

Czas trwania cyberataków ma ogromny wpływ na przedsiębiorstwo. Im dłuższy atak tym większe szkody finansowe i wizerunkowe ponosi atakowana firma. Najczęściej celem cyberataków jest ograniczenie dostępności serwisu internetowego, kradzież wrażliwych danych i treści strony oraz pieniędzy. Najwięcej, bo aż 52,83% wg danych zebranych przez Grey Wizard stanowiły ataki brute force trwające mniej niż 30 minut. Zaraz po nich odnotowano ataki, które trwały od 1-3 godzin i stanowiły one 28,77% wszystkich incydentów. 18,40% stanowiły ataki od 30-60 minut oraz od 3-6 godzin (18,87%). Natomiast tylko 1,42% to ataki trwające od 12-24 godzin oraz powyżej 24 godzin. Z danych tych wynika, że ataki poniżej 30 minut “cieszą się” na czarnym rynku największą popularnością.

Internet przyzwyczaił nas do wygody. Naturalne jest dla nas robienie zakupów online, blogowanie, korzystanie z usług bankowych, robienie rezerwacji hotelowych czy korzystanie z e-usług instytucji państwowych. Wzrost ich popularności sprawił, że jednocześnie wzrosła liczba atakowanych stron i aplikacji internetowych. Najpopularniejszym typem ataku aplikacyjnego w IV kwartale 2017 wg danych zebranych przez Grey Wizard był SQL Injection. Liczba incydentów stanowiła 40,53% wszystkich ataków. SQL Injection (SQLi) to metoda cyberataku polegająca na wstrzykiwaniu dodatkowych procedur do zapytania SQL, które, wygenerowane przez aplikacje, przekazywane są do bazy danych i tam wykonywane.

Na drugim miejscu wśród najpopularniejszych typów incydentu znalazł się Illegal Resource Access, czyli nielegalny dostęp do zasobów - 31,89%. Są to wszystkie nielegalne działania mające na celu uzyskanie dostępu do stron prywatnych lub zastrzeżonych oraz próby wyświetlenia bądź kradzieży plików systemowych. 24,02% incydentów to Security Vulnerability Scanners, czyli ataki skierowane na skanery podatności aplikacji internetowych na zagrożenia. Najmniej incydentów odnotowano z wykorzystaniem typu ataku Cross Site Scripting (XSS) - 1,31%. Atak XSS (Cross-site scripting) jest wykonywany po stronie przeglądarki. Jest to atak na klienta podatnej aplikacji WWW. Zagraża on samej aplikacji i danym znajdującym się po jej stronie.

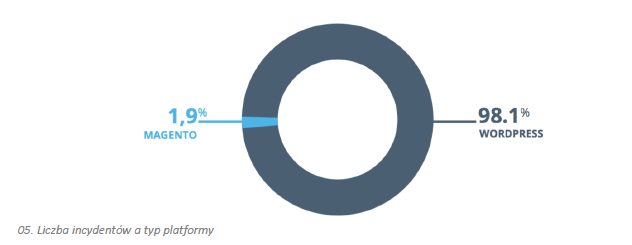

W IV kw. 2017 r. system Web Application Firewall Grey Wizard odnotował aż 266 222 incydentów powiązanych z wadami systemów do zarządzania treścią. Z chronionych przez nas platform, największa uwaga hakerów była skierowana na platformę WordPress. Zarejestrowaliśmy aż 261 112 incydentów naruszających bezpieczeństwo przechowywanych danych, co stanowi 98,1% - mówi Radosław Wesołowski z Grey Wizard. - Liczba ataków na system CMS WordPress wynika z jego dużej popularności - jest na niej zbudowanych ponad 24% stron na świecie. Najczęstszym powodem zaniedbań bezpieczeństwa jest częsty brak aktualizacji oraz duża podatność na ataki wszelkich dodatków do tego systemu – tłumaczy ekspert Grey Wizard. 1,91% incydentów odnotowano na platformę Magento - jedną z najbardziej rozbudowanych platform do obsługi dużych sklepów internetowych. Obsługuje blisko 10% wszystkich sklepów internetowych.

Liczba ataków a kraje pochodzenia

Tylko w IV kwartale 2017 roku Grey Wizard zarejestrowało 167 324 652 incydentów. Dziennie, liczba incydentów wynosiła średnio 1 394 372. Najwięcej, bo aż 22,04% wszystkich incydentów bezpieczeństwa i ataków, które były skierowane na strony chronione przez Grey Wizard Shield pochodziła z Francji. Na drugim miejscu wśród krajów źródłowych cyberataków znalazła się Wielka Brytania - 20,08%. Kraje, z których zarejestrowano wzmożony ruch to również Niemcy 18,73%, Stany Zjednoczone 9,07% oraz Polska 7,81%. Pozostałe kraje z dość wysokim wskaźnikiem incydentów i zaangażowania cyberprzestępców to Holandia 5,12% i Kanada 2,35%. Ze Słowenii zodnotowano 1,60%, z Rumunii 1,53%, a z Mołdawii 1,35%. Ataki z innych krajów wyniosły 10,32%. Należą do nich kraje z aktywnością incydentów i ataków poniżej 1%. Były to m.in. Ukraina 0,95% i Węgry 0,73%.

Czas trwania ataków

Czas trwania cyberataków ma ogromny wpływ na przedsiębiorstwo. Im dłuższy atak tym większe szkody finansowe i wizerunkowe ponosi atakowana firma. Najczęściej celem cyberataków jest ograniczenie dostępności serwisu internetowego, kradzież wrażliwych danych i treści strony oraz pieniędzy. Najwięcej, bo aż 52,83% wg danych zebranych przez Grey Wizard stanowiły ataki brute force trwające mniej niż 30 minut. Zaraz po nich odnotowano ataki, które trwały od 1-3 godzin i stanowiły one 28,77% wszystkich incydentów. 18,40% stanowiły ataki od 30-60 minut oraz od 3-6 godzin (18,87%). Natomiast tylko 1,42% to ataki trwające od 12-24 godzin oraz powyżej 24 godzin. Z danych tych wynika, że ataki poniżej 30 minut “cieszą się” na czarnym rynku największą popularnością.

Wynika to z niskich kosztów takich ataków, to zaledwie kilka do kilkunastu dolarów – mówi Radosław Wesołowski, CEO Grey Wizard. Cyberprzestępcy wykorzystują krótkie, ale intensywne ataki, by zakłócić działanie usług internetowych, jednocześnie mają świadomość, że nawet chwilowy brak dostępu do serwisu jest w stanie wygenerować wielkie straty – dodaje ekspert z Grey Wizard.Rodzaje ataków

Internet przyzwyczaił nas do wygody. Naturalne jest dla nas robienie zakupów online, blogowanie, korzystanie z usług bankowych, robienie rezerwacji hotelowych czy korzystanie z e-usług instytucji państwowych. Wzrost ich popularności sprawił, że jednocześnie wzrosła liczba atakowanych stron i aplikacji internetowych. Najpopularniejszym typem ataku aplikacyjnego w IV kwartale 2017 wg danych zebranych przez Grey Wizard był SQL Injection. Liczba incydentów stanowiła 40,53% wszystkich ataków. SQL Injection (SQLi) to metoda cyberataku polegająca na wstrzykiwaniu dodatkowych procedur do zapytania SQL, które, wygenerowane przez aplikacje, przekazywane są do bazy danych i tam wykonywane.

Na drugim miejscu wśród najpopularniejszych typów incydentu znalazł się Illegal Resource Access, czyli nielegalny dostęp do zasobów - 31,89%. Są to wszystkie nielegalne działania mające na celu uzyskanie dostępu do stron prywatnych lub zastrzeżonych oraz próby wyświetlenia bądź kradzieży plików systemowych. 24,02% incydentów to Security Vulnerability Scanners, czyli ataki skierowane na skanery podatności aplikacji internetowych na zagrożenia. Najmniej incydentów odnotowano z wykorzystaniem typu ataku Cross Site Scripting (XSS) - 1,31%. Atak XSS (Cross-site scripting) jest wykonywany po stronie przeglądarki. Jest to atak na klienta podatnej aplikacji WWW. Zagraża on samej aplikacji i danym znajdującym się po jej stronie.

Hakerzy coraz częściej wykorzystują luki w zabezpieczeniach warstwy aplikacyjnej - mówi Radosław Wesołowski CEO Grey Wizard. - Po pierwsze dlatego, że przechowuje dane użytkowników, takie jak dane osobowe, numery kart kredytowych czy loginy i hasła. Po drugie warstwa aplikacyjna obsługuje protokoły m.in. HTTP, SQL, DNS, SNMP, FTP i inne. Brak właściwych zabezpieczeń tych protokołów daje hakerom możliwość skorzystania z wielu potencjalnych metod ataków. Po trzecie, ataki skierowane na warstwę aplikacyjną są skomplikowane i często trudne do wykrycia. Dlatego, aby skutecznie chronić przed tego typu atakami należy używać równie skomplikowanych i inteligentnych mechanizmów obrony – tłumaczy Radosław Wesołowski. - Najlepszym rozwiązaniem jest posiadanie ochrony Web Application Firewall, która m.in. zapewnia całodobową automatyczną ochronę przed atakami aplikacyjnymi, posiada niski współczynnik fałszywych alarmów i ma możliwość definiowania wyjątków – dodaje.Bezpieczeństwo systemów CMS

W IV kw. 2017 r. system Web Application Firewall Grey Wizard odnotował aż 266 222 incydentów powiązanych z wadami systemów do zarządzania treścią. Z chronionych przez nas platform, największa uwaga hakerów była skierowana na platformę WordPress. Zarejestrowaliśmy aż 261 112 incydentów naruszających bezpieczeństwo przechowywanych danych, co stanowi 98,1% - mówi Radosław Wesołowski z Grey Wizard. - Liczba ataków na system CMS WordPress wynika z jego dużej popularności - jest na niej zbudowanych ponad 24% stron na świecie. Najczęstszym powodem zaniedbań bezpieczeństwa jest częsty brak aktualizacji oraz duża podatność na ataki wszelkich dodatków do tego systemu – tłumaczy ekspert Grey Wizard. 1,91% incydentów odnotowano na platformę Magento - jedną z najbardziej rozbudowanych platform do obsługi dużych sklepów internetowych. Obsługuje blisko 10% wszystkich sklepów internetowych.

Podsumowanie i prognozy na 2018 r.

Rok 2017 zapamiętamy jako rok wielu zmasowanych ataków hakerskich takich jak Petya, WannaCry czy Bad Rabbit. To także rok, w którym doszło do wielu naruszeń danych, w szczególności w przypadku Equifax, Verizon i Kmart. W Polsce głośnym wydarzeniem był incydent naruszenia bezpieczeństwa w bankach oraz w Komisji Nadzoru Finansowego.

Rok 2017 pokazał, że przed przedsiębiorstwami i instytucjami publicznymi stoi ogromne wyzwanie związane z zapewnieniem bezpieczeństwa firmom i danym wrażliwym. Nowe techniki i metody działania cyberprzestępców sprawiają, że ochrona biznesu staje się coraz trudniejsza, a ryzyko cyberataku cały czas wzrasta. W 2018 roku cyberbezpieczeństwo będzie musiało w jeszcze większym stopniu rozwijać i wykorzystywać technologię opartą na sztucznej inteligencji.

Także i prognozy w kwestii kosztów cyberataków nie są optymistyczne. Specjaliści prognozują, że w 2018 roku koszty cyberataków mogą wynieść nawet 180 miliardów dolarów. Ten 36-krotny wzrost kwoty jest wyraźnym sygnałem dla firm, by wdrożyć procedury bezpieczeństwa oraz zadbać o dodatkowe zabezpieczenie stron internetowych przed cyberprzestępcami.

Źródło: Grey Wizard Shield

Rok 2017 zapamiętamy jako rok wielu zmasowanych ataków hakerskich takich jak Petya, WannaCry czy Bad Rabbit. To także rok, w którym doszło do wielu naruszeń danych, w szczególności w przypadku Equifax, Verizon i Kmart. W Polsce głośnym wydarzeniem był incydent naruszenia bezpieczeństwa w bankach oraz w Komisji Nadzoru Finansowego.

Rok 2017 pokazał, że przed przedsiębiorstwami i instytucjami publicznymi stoi ogromne wyzwanie związane z zapewnieniem bezpieczeństwa firmom i danym wrażliwym. Nowe techniki i metody działania cyberprzestępców sprawiają, że ochrona biznesu staje się coraz trudniejsza, a ryzyko cyberataku cały czas wzrasta. W 2018 roku cyberbezpieczeństwo będzie musiało w jeszcze większym stopniu rozwijać i wykorzystywać technologię opartą na sztucznej inteligencji.

W dzisiejszej cyberrzeczywistości trudno sobie wyobrazić skuteczniejszą broń niż inteligentna technologia oparta na maszynowym uczeniu. Tylko z pomocą sztucznej inteligencji jesteśmy w stanie skutecznie zabezpieczyć się przed cyberatakami, tzw. atakami przyszłości – podsumowuje Radosław Wesołowski, CEO Grey Wizard.W ciągu najbliższych kilku lat, specjaliści do spraw cyberbezpieczeństwa nadal będą należeli do grupy najbardziej poszukiwanych ekspertów w branży IT. Do 2020 roku aż 15% stanowisk związanych z cyberbezpieczeństwem nadal pozostanie nieobsadzonych.

Także i prognozy w kwestii kosztów cyberataków nie są optymistyczne. Specjaliści prognozują, że w 2018 roku koszty cyberataków mogą wynieść nawet 180 miliardów dolarów. Ten 36-krotny wzrost kwoty jest wyraźnym sygnałem dla firm, by wdrożyć procedury bezpieczeństwa oraz zadbać o dodatkowe zabezpieczenie stron internetowych przed cyberprzestępcami.

Źródło: Grey Wizard Shield

Najnowsze wiadomości

Customer-specific AI: dlaczego w 2026 roku to ona przesądza o realnym wpływie AI na biznes

W 2026 roku sztuczna inteligencja przestaje być ciekawostką technologiczną, a zaczyna być rozliczana z realnego wpływu na biznes. Organizacje oczekują dziś decyzji, którym można zaufać, procesów działających przewidywalnie oraz doświadczeń klientów, które są spójne w skali. W tym kontekście coraz większe znaczenie zyskuje customer-specific AI - podejście, w którym inteligencja jest osadzona w danych, procesach i regułach konkretnej firmy, a nie oparta na generycznych, uśrednionych modelach.

PROMAG S.A. rozpoczyna wdrożenie systemu ERP IFS Cloud we współpracy z L-Systems

PROMAG S.A., lider w obszarze intralogistyki, rozpoczął wdrożenie systemu ERP IFS Cloud, który ma wesprzeć dalszy rozwój firmy oraz integrację kluczowych procesów biznesowych. Projekt realizowany jest we współpracy z firmą L-Systems i obejmuje m.in. obszary finansów, produkcji, logistyki, projektów oraz serwisu, odpowiadając na rosnącą skalę i złożoność realizowanych przedsięwzięć.

SkyAlyne stawia na IFS dla utrzymania floty RCAF

SkyAlyne, główny wykonawca programu Future Aircrew Training (FAcT), wybrał IFS Cloud for Aviation Maintenance jako cyfrową platformę do obsługi technicznej lotnictwa i zarządzania majątkiem. Wdrożenie ma zapewnić wgląd w czasie rzeczywistym w utrzymanie floty, zasoby i zgodność, ograniczyć przestoje oraz zwiększyć dostępność samolotów szkoleniowych RCAF w skali całego kraju. To ważny krok w modernizacji kanadyjskiego systemu szkolenia załóg lotniczych.

Wykorzystanie AI w firmach rośnie, ale wolniej, niż oczekiwano. Towarzyszy temu sporo rozczarowań

Wykorzystanie sztucznej inteligencji w firmach rośnie, ale tempo realnych wdrożeń pozostaje znacznie wolniejsze od wcześniejszych oczekiwań rynku. Dane pokazują, że z rozwiązań AI korzysta dziś wciąż niewiele przedsiębiorstw, a menedżerowie coraz częściej wskazują na bariery regulacyjne, koszty oraz brak powtarzalnych efektów biznesowych. W praktyce technologia jest testowana głównie w wybranych obszarach, a kluczowe decyzje nadal pozostają po stronie człowieka. Również w firmach, które wdrożyły AI, nierzadko towarzyszą temu rozczarowania.

Europejski przemysł cyfryzuje się zbyt wolno – ERP, chmura i AI stają się koniecznością

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Europejski przemysł średniej wielkości wie, że cyfryzacja jest koniecznością, ale wciąż nie nadąża za tempem zmian. Ponad 60% firm ocenia swoje postępy w transformacji cyfrowej jako zbyt wolne, mimo rosnącej presji konkurencyjnej, regulacyjnej i kosztowej. Raport Forterro pokazuje wyraźną lukę między świadomością potrzeby inwestycji w chmurę, ERP i AI a realną zdolnością do ich wdrożenia – ograniczaną przez braki kompetencyjne, budżety i gotowość organizacyjną.

Najnowsze artykuły

5 pułapek zarządzania zmianą, które mogą wykoleić transformację cyfrową i wdrożenie ERP

Dlaczego jedne wdrożenia ERP dowożą korzyści, a inne kończą się frustracją, obejściami w Excelu i spadkiem zaufania do systemu? Najczęściej decyduje nie technologia, lecz to, jak organizacja prowadzi zmianę: czy liderzy biorą odpowiedzialność za decyzje czy tempo jest dopasowane do zdolności absorpcji oraz czy ludzie dostają klarowność ról i realne kompetencje. Do tego dochodzi pytanie: co po go-live - stabilizacja czy chaos w firmie? Poniżej znajdziesz 5 pułapek, które najczęściej wykolejają transformację i praktyczne sposoby, jak im zapobiec.

SAP vs Oracle vs Microsoft: jak naprawdę wygląda chmura i sztuczna inteligencja w ERP

Wybór systemu ERP w erze chmury i sztucznej inteligencji to decyzja, która determinuje sposób działania organizacji na lata — a często także jej zdolność do skalowania, adaptacji i realnej transformacji cyfrowej. SAP, Oracle i Microsoft oferują dziś rozwiązania, które na pierwszy rzut oka wyglądają podobnie, lecz w praktyce reprezentują zupełnie odmienne podejścia do chmury, AI i zarządzania zmianą. Ten artykuł pokazuje, gdzie kończą się deklaracje, a zaczynają realne konsekwencje biznesowe wyboru ERP.

Transformacja cyfrowa z perspektywy CFO: 5 rzeczy, które przesądzają o sukcesie (albo o kosztownej porażce)

Transformacja cyfrowa w finansach często zaczyna się od pytania o ERP, ale w praktyce rzadko sprowadza się wyłącznie do wyboru systemu. Dla CFO kluczowe jest nie tylko „czy robimy pełną wymianę ERP”, lecz także jak policzyć ryzyko operacyjne po uruchomieniu, ocenić wpływ modelu chmurowego na koszty OPEX oraz utrzymać audytowalność i kontrolę wewnętrzną w nowym modelu działania firmy.

Agentic AI rewolucjonizuje HR i doświadczenia pracowników

Agentic AI zmienia HR: zamiast odpowiadać na pytania, samodzielnie realizuje zadania, koordynuje procesy i podejmuje decyzje zgodnie z polityką firmy. To przełom porównywalny z transformacją CRM – teraz dotyczy doświadczenia pracownika. Zyskują HR managerowie, CIO i CEO: mniej operacji, więcej strategii. W artykule wyjaśniamy, jak ta technologia redefiniuje rolę HR i daje organizacjom przewagę, której nie da się łatwo nadrobić.

Composable ERP: Przewodnik po nowoczesnej architekturze biznesowej

Czy Twój system ERP nadąża za tempem zmian rynkowych, czy stał się cyfrową kotwicą hamującą rozwój? W dobie nieciągłości biznesowej tradycyjne monolity ustępują miejsca elastycznej architekturze Composable ERP. To rewolucyjne podejście pozwala budować środowisko IT z niezależnych modułów (PBC) niczym z klocków, zapewniając zwinność nieosiągalną dla systemów z przeszłości. W tym raporcie odkryjesz, jak uniknąć pułapki długu technologicznego, poznasz strategie liderów rynku (od SAP po MACH Alliance) i wyciągniesz lekcje z kosztownych błędów gigantów takich jak Ulta Beauty. To Twój strategiczny przewodnik po transformacji z cyfrowego "betonu" w adaptacyjną "plastelinę".

Oferty Pracy

-

Młodszy konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant programista Microsoft Dynamics 365 Business Central

-

Konsultant Microsoft Dynamics 365

-

Konsultant Wdrożeniowy Symfonia – księgowość

-

Microsoft Fabric Engineer (MFE)

-

Data/Business Analyst (PBI/Fabric)

-

CRM consultant

-

Starszy architekt systemów rozproszonych

-

Inżynier Zastosowań AI

Przeczytaj Również

Cyberodporność fabryk: AI na straży ciągłości produkcji

Cyberataki to poważne zagrożenia wycieku danych oraz utraty zaufania partnerów biznesowych. Coraz c… / Czytaj więcej

Wnioski z NIS2: Kryzys zasobów i kompetencji w obliczu cyberzagrożeń

Dyrektywa NIS2 miała poprawić cyberbezpieczeństwo europejskich firm. W praktyce obnaża ic… / Czytaj więcej

97% firm doświadcza incydentów związanych z Gen AI – jak budować odporność na 2026

Z raportu Capgemini Research Institute „New defenses, new threats: What AI and Gen AI bring to cybe… / Czytaj więcej

Polskie firmy pod presją ransomware - nowe dane ESET

Polskie firmy mierzą się z gwałtownym wzrostem zagrożeń cybernetycznych, a najnowszy raport „Cyberp… / Czytaj więcej

Gdy AI przechodzi na ciemną stronę: złośliwe LLM-y jako nowa broń cyberprzestępców

Sztuczna inteligencja nie tylko automatyzuje procesy biznesowe – coraz częściej napędza też najbard… / Czytaj więcej

Cyberbezbronność polskich MŚP: Tylko 2% firm gotowych na starcie z AI

Polska gospodarka stoi na małych i średnich przedsiębiorstwach, ale ich cyfrowe fundamenty są kruch… / Czytaj więcej

3 na 4 projekty związane z agentową AI napotkają poważne trudności związane z bezpieczeństwem

W ciągu ostatniego roku Palo Alto Networks współpracowało z 3000 czołowych europejskich liderów biz… / Czytaj więcej